La pérennité de l’ensemble

Dès que l’on possède un système informatique on devient une cible potentielle pour des gens mal intentionnés :

- vol de données client/utilisateurs/bancaires/mots de passe

- utilisation du serveur pour envoyer des e-mails malicieux

- utilisation du serveur pour héberger des pages web malicieuses

- utilisation du serveur pour héberger des fausses pages web

- utilisation du serveur pour relayer leurs connexions et masquer leur adresse ip

- utilisation du serveur pour faire de la minération bitcoin

- utilisation du serveur pour stocker des données illégales comme des contenus pédophiles

Nous ne pouvons pas assurer que notre site sera 100% hermétique aux attaques informatiques mais nous pouvons diminuer au maximum leur impact.

- sauvegardes quotidiennes incrémentées

- Scripts de nettoyage

- surveillance des programmes et portes sensibles

Il faut éviter au maximum de stocker des informations sensibles dans un serveur internet et communiquer uniquement via SSH.

Il est aussi prudent d’avoir une stratégie de plan de reprise d’activité (PRA) pour ne pas être surpris quand le problème surviendra.

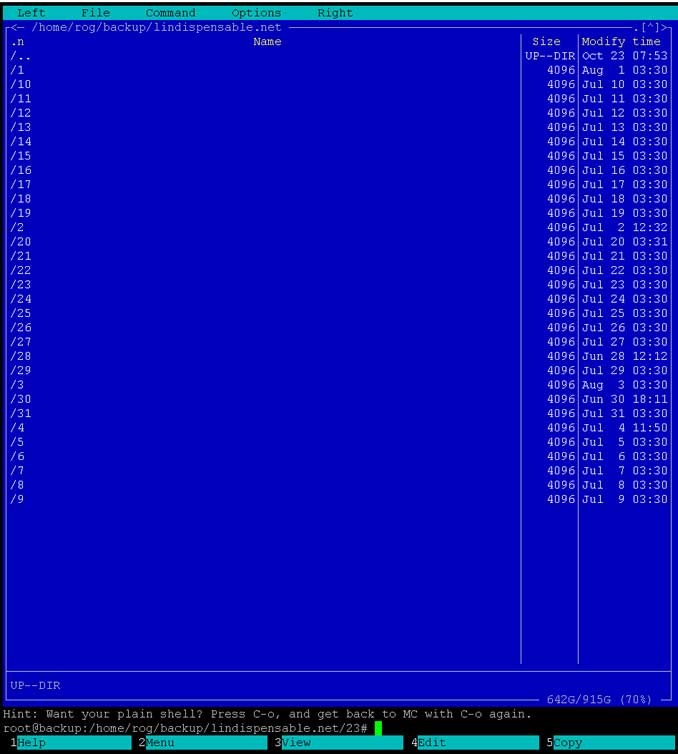

Nos systèmes de sauvegardes sont étalés sur 31 jours comme on peut le voir sur l’image ci-dessous, on pourra donc revenir jusqu’à 30 jours en arrière, les sauvegardes ne sont pas cryptées et les données ne peuvent être corrompues car chaque fichier sauvegardé est vérifié à sa destination.

Copyright © 2026 | MH Corporate basic by MH Themes